Spear Phishing definíció | Mi az a Spear adathalászat?

Tartalomjegyzék

Miben különbözik a Spear Phishing az adathalászattól?

Hogyan működik a Spear Phishing támadás?

Mindenkinek figyelnie kell az adathalász támadásokra. Az emberek bizonyos kategóriái nagyobb valószínűséggel megtámadják mint mások. Nagyobb kockázatnak vannak kitéve az olyan emberek, akik magas szintű állást töltenek be olyan iparágakban, mint az egészségügy, a pénzügy, az oktatás vagy a kormány.. Egy sikeres lándzsás adathalász támadás ezen iparágak bármelyike ellen a következőkhöz vezethet:

- Adatvédelmi incidens

- Nagy váltságdíj fizetések

- Nemzetbiztonsági fenyegetések

- A hírnév elvesztése

- Jogi következmények

Nem kerülheti el, hogy adathalász e-maileket kapjon. Még akkor is, ha e-mail szűrőt használ, átjön néhány adathalász támadás.

Ezt úgy kezelheti a legjobban, ha megtanítja az alkalmazottakat a hamisított e-mailek észlelésére.

Hogyan akadályozhatod meg a Spear Phishing támadásokat?

- Kerülje el, hogy túl sok információt tegyen fel magáról a közösségi médiában. Ez az egyik kiberbűnöző első állomása, hogy információkat gyűjtsön Önről.

- Győződjön meg arról, hogy az Ön által használt tárhelyszolgáltatás rendelkezik e-mail-biztonsággal és spam elleni védelemmel. Ez az első védelmi vonal a kiberbűnözők ellen.

- Ne kattintson a hivatkozásokra vagy a csatolt fájlokra, amíg nem biztos az e-mail forrásában.

- Legyen óvatos a kéretlen e-mailekkel vagy a sürgős kéréseket tartalmazó e-mailekkel. Próbáljon meg egy ilyen kérést más kommunikációs eszközzel ellenőrizni. Hívja fel a gyanúsított személyt, hívja fel SMS-t, vagy beszéljen négyszemközt.

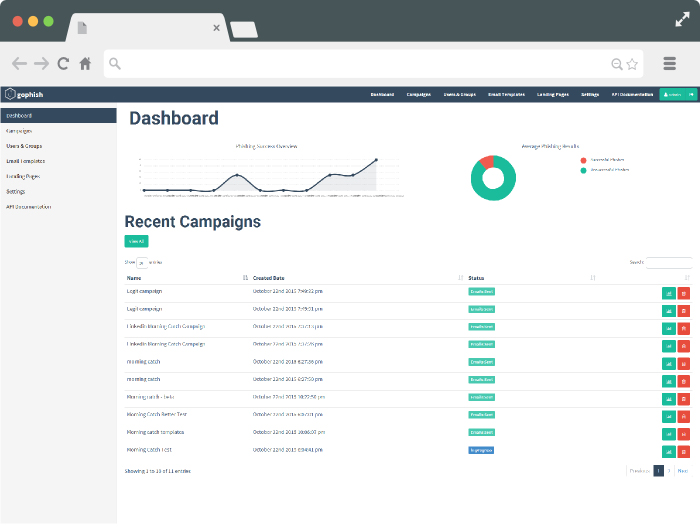

A lándzsás adathalász szimuláció kiváló eszköz arra, hogy az alkalmazottakat megismertessük a kiberbűnözők lándzsás adathalász taktikájával. Ez egy interaktív gyakorlatsorozat, amelynek célja, hogy megtanítsa a felhasználóknak, hogyan azonosítsák be az adathalász e-maileket, hogy elkerüljék vagy jelentsék őket. Azoknak az alkalmazottaknak, akik ki vannak téve a lándzsás adathalász szimulációknak, sokkal nagyobb az esélyük arra, hogy észrevegyék az adathalász támadást, és megfelelően reagáljanak.

Hogyan működik a lándzsa adathalász szimuláció?

- Tájékoztassa az alkalmazottakat, hogy „hamis” adathalász e-mailt fognak kapni.

- Küldjön nekik egy cikket, amely leírja, hogyan lehet előzetesen észrevenni az adathalász e-maileket, hogy megbizonyosodjon arról, hogy a tesztelés előtt tájékoztatják őket.

- Küldje el a „hamis” adathalász e-mailt véletlenszerűen abban a hónapban, amikor bejelenti az adathalász képzést.

- Mérje meg a statisztikákat, hogy hány alkalmazott esett bele az adathalászási kísérletbe, és hány alkalmazott esett bele az adathalász kísérletbe, illetve azokhoz az összegekhez, akik nem, vagy kik jelentették az adathalászati kísérletet.

- Folytassa a képzést úgy, hogy havonta egyszer küld tippeket az adathalászat-tudatosságról, és tesztelje munkatársait.

>>>ITT tudhat meg többet a megfelelő adathalász-szimulátor megtalálásáról.<<

Miért szeretnék egy adathalász támadást szimulálni?

Ha az Ön szervezetét adathalász támadások érik, a sikeres támadások statisztikái kijózanítóak lesznek.

Az adathalász támadások átlagos sikerességi aránya 50%-os kattintási arány adathalász e-mailekre.

Ez az a típusú felelősség, amelyet az Ön cége nem akar.

Ha felhívja a figyelmet az adathalászatra a munkahelyén, akkor nemcsak az alkalmazottakat vagy a vállalatot védi meg a hitelkártya-csalástól vagy a személyazonosság-lopástól.

Az adathalász-szimuláció segíthet megelőzni az adatszivárgást, amely több milliós költséget jelent cégének perek és milliókba kerül az ügyfelek bizalmába.

Ha el szeretné kezdeni a Hailbytes által hitelesített GoPhish adathalászati keretrendszer ingyenes próbaverzióját, itt felveheti velünk a kapcsolatot további információért ill kezdje meg ingyenes próbaidőszakát az AWS-en még ma.